Здравствуйте, гость ( Вход | Регистрация )

| Glueon |

31.8.2014, 1:46 31.8.2014, 1:46

Сообщение

#1

|

Группа: Пользователи Сообщений: 0 Регистрация: 31.8.2014 Пользователь №: 11 043 На форуме: 0d 4h 3m 5s Пол: мужской Репутация:  0 0  |

Всем привет!

Сплоченная команда сисадминов предлагает свои услуги. В публичном режиме мы начали работать в прошлом году, но несколько клиентов с этого форума уже были. Небольшой список задач, которые мы выполняли:

По фининансовым расчетам и некоторое подобие SLA/TOS: Возможна оплата после работы в случае предварительного подтверждения вашей личности в пм. Постоянным клиентам - никакой бюрократии. Работа в кредит, оплачивайте по мере совести. Доверие - наше все. В контактах реагируем в течение часа по рабочему времени (GMT+3 ). Это то, что мы гарантируем. Обычно в онлайне продолжительное время и в будни, и в выходные. Если вы хотите получить нашу консультацию бесплатно, создавайте тему в "Администрировании" и кидайте ссылку на нее в личку или другие контакты. Ответим не мы, так кто-нибудь другой. Наши контакты: jabber: slava@contactroot.com (billing, консультации) skype: contactroot (presale-консультации) icq: 657324100 (presale-консультации) Стучите куда удобнее. Разберемся. |

|

Ответов

| Glueon |

21.5.2015, 23:06 21.5.2015, 23:06

Сообщение

#2

|

Группа: Пользователи Сообщений: 0 Регистрация: 31.8.2014 Пользователь №: 11 043 На форуме: 0d 4h 3m 5s Пол: мужской Репутация:  0 0  |

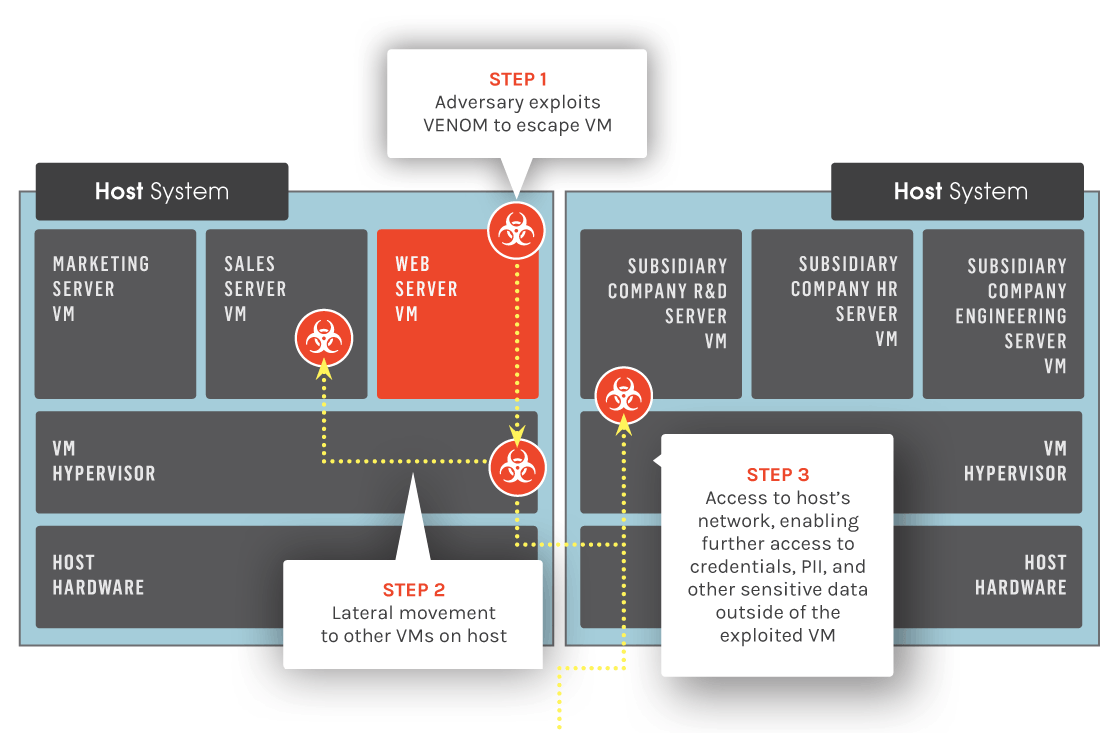

За последнее время появилась множество уязвимостей в программных продуктах, но об одной наверное слышали уже многие. Речь пойдет конечно же о VENOM и проблеме с виртуальным флоппи дисководом.

Привилегированный пользователь виртуальной машины потенциально может вызвать ее сбой и запустить произвольный код в хост-системе с разрешениями QEMU. Даже если виртуальный дисковод не настроен, эту уязвимость все равно можно будет эксплуатировать.  Больше информации вы можете почерпнуть в статье на ZdNet (link - _http://www.zdnet.com/article/venom-security-flaw-millions-of-virtual-machines-datacenters/ ). Если ваш виртуальный сервер за последнюю неделю без предупреждения перезагружался, вероятно хостер обновлял ПО на сервере и вы уже находитесь в защищенности. Небольшой обзор более мелких проблем: 1) Компрометация системы в Magento. Удаленный пользователь может скомпрометировать целевую систему. Уязвимость существует из-за ошибки, позволяющей обойти механизм аутентификации. Обновление доступно на официальном сайте: _http://www.magentocommerce.com/products/downloads/magento/ 2) Отказ в обслуживании в FFmpeg. Удаленный пользователь может вызвать отказ в обслуживании. Обновление доступно: _https://github.com/FFmpeg/FFmpeg/commit/e8714f6f93d1a32f4e4655209960afcf4c185214 3) Межсайтовый скриптинг в FreePBX. Удаленный пользователь может осуществить XSS-атаку. Подробности: _http://git.freepbx.org/projects/FREEPBX/repos/digiumaddoninstaller/commits/2aad006024b74c9ff53943d3e68527a3dffac855 |

Сообщений в этой теме

Glueon ContactRoot: свяжитесь с нашим админом 31.8.2014, 1:46

Glueon ContactRoot: свяжитесь с нашим админом 31.8.2014, 1:46

Glueon За последнее время были две примечательные уязвимо... 15.9.2014, 19:05

Glueon За последнее время были две примечательные уязвимо... 15.9.2014, 19:05

Glueon В последнее время в пост-сноуэденовскую эпоху люди... 24.9.2014, 0:59

Glueon В последнее время в пост-сноуэденовскую эпоху люди... 24.9.2014, 0:59

Glueon К нам периодически обращаются хостинг-компании с р... 2.10.2014, 1:15

Glueon К нам периодически обращаются хостинг-компании с р... 2.10.2014, 1:15

Glueon Зачастую хочется, чтобы запускаемое вами приложени... 9.10.2014, 0:13

Glueon Зачастую хочется, чтобы запускаемое вами приложени... 9.10.2014, 0:13

Glueon Puppet — крайне удобная система автоматизация повс... 17.10.2014, 17:56

Glueon Puppet — крайне удобная система автоматизация повс... 17.10.2014, 17:56

Glueon Продолжаем делать обзоры набирающих популярность т... 27.10.2014, 2:23

Glueon Продолжаем делать обзоры набирающих популярность т... 27.10.2014, 2:23

Glueon Представляем небольшой обзор критических уязвимост... 6.11.2014, 2:04

Glueon Представляем небольшой обзор критических уязвимост... 6.11.2014, 2:04

Glueon В последнее время к нам часто поступают вопросы ка... 19.11.2014, 2:42

Glueon В последнее время к нам часто поступают вопросы ка... 19.11.2014, 2:42

Glueon Нами была реализована полуавтоматическая система р... 4.12.2014, 15:22

Glueon Нами была реализована полуавтоматическая система р... 4.12.2014, 15:22

Glueon Один из наших клиентов обратился с задачей в рамка... 17.12.2014, 14:55

Glueon Один из наших клиентов обратился с задачей в рамка... 17.12.2014, 14:55

Glueon К нам обратился администратор партнерской программ... 8.1.2015, 1:45

Glueon К нам обратился администратор партнерской программ... 8.1.2015, 1:45

Glueon В последнее время к нам часто обращаются за помощь... 25.1.2015, 23:37

Glueon В последнее время к нам часто обращаются за помощь... 25.1.2015, 23:37

Glueon Все уже наслышаны о последней . На данный мо... 7.2.2015, 2:20

Glueon Все уже наслышаны о последней . На данный мо... 7.2.2015, 2:20

Glueon Одна из наших последних работ - решение для органи... 19.2.2015, 16:43

Glueon Одна из наших последних работ - решение для органи... 19.2.2015, 16:43

Glueon За последние недели появилось множество уязвимосте... 4.3.2015, 18:11

Glueon За последние недели появилось множество уязвимосте... 4.3.2015, 18:11

Glueon При управлении интернет-проектом сложно просчитать... 27.3.2015, 21:37

Glueon При управлении интернет-проектом сложно просчитать... 27.3.2015, 21:37

Glueon Сегодня наша команда рада анонсировать новый серви... 17.4.2015, 23:22

Glueon Сегодня наша команда рада анонсировать новый серви... 17.4.2015, 23:22

Glueon Нам часто приходится решать очень мелкие задачи по... 2.5.2015, 0:32

Glueon Нам часто приходится решать очень мелкие задачи по... 2.5.2015, 0:32

Glueon Мы давно и успешно занимаемся администрированием б... 31.5.2015, 19:15

Glueon Мы давно и успешно занимаемся администрированием б... 31.5.2015, 19:15

Glueon К нам иногда обращаются люди с задачами по установ... 6.7.2015, 17:43

Glueon К нам иногда обращаются люди с задачами по установ... 6.7.2015, 17:43

Glueon Сегодня мы хотим кратко рассказать о решении, кото... 4.12.2015, 16:32

Glueon Сегодня мы хотим кратко рассказать о решении, кото... 4.12.2015, 16:32

Glueon У нас в штате имеется профессиональный разработчик... 8.2.2016, 19:09

Glueon У нас в штате имеется профессиональный разработчик... 8.2.2016, 19:09

Glueon За последний год растет поток запросов и задач по ... 21.4.2016, 11:25

Glueon За последний год растет поток запросов и задач по ... 21.4.2016, 11:25

Glueon Мы часто осуществляем поддержку хостинг-компаний и... 12.6.2016, 12:25

Glueon Мы часто осуществляем поддержку хостинг-компаний и... 12.6.2016, 12:25

Glueon Защита сайта (сервера) от взлома и чистка уже взло... 22.9.2016, 22:26

Glueon Защита сайта (сервера) от взлома и чистка уже взло... 22.9.2016, 22:26

Glueon Многие пользователи один раз установив требуемое П... 26.12.2016, 20:35

Glueon Многие пользователи один раз установив требуемое П... 26.12.2016, 20:35

Glueon Большая тема с отзывами на Серче: _https://searche... 30.8.2017, 21:00

Glueon Большая тема с отзывами на Серче: _https://searche... 30.8.2017, 21:00  |

1 чел. читают эту тему (гостей: 1, скрытых пользователей: 0)

Пользователей: 0

|

Текстовая версия | Сейчас: 3.5.2024, 7:39 |

Invision Power Board

v2.1.7 © 2024 IPS, Inc.